«Los ‘hackers’ que reventaron HazteOir asaltan el correo de la Guardia Civil», noticia publicada en El Confidencial con la opinión de César Zárate, abogado de ECIJA.

El grupo de ‘hackers’ autodenominado ACABGang, que recientemente se coló en los servidores de la asociación HazteOir, robando y publicando información privada de la organización y de su presidente, afirma ahora haberse infiltrado en las cuentas de correo de unos 50 miembros de la Guardia Civil. ACABGang, que dicen ser «españoles, latinoamericanos y un ruso», consiguieron entrar en los ‘emails’ engañando a los agentes con un ataque de ‘phishing’, creando una falsa página web que se hacía pasar por el servicio oficial de correo web del cuerpo de seguridad. Un nuevo golpe que la Guardia Civil ya está investigando.

‘Hackeo’ masivo a Hazte Oír: sus finanzas, bases de datos y denuncias, al descubierto

Los integrantes de ACABGang han confirmado a Teknautas por mensajes privados cómo han llevado a cabo el ataque en diferentes fases. Primero asaltaron un foro no oficial de la Guardia Civil, llamado Foro del Guardia Civil, que afirma tener más de 52.500 miembros. La gran mayoría pertenecen al cuerpo, ya que dentro se habla exclusivamente de temas de interés para ellos: convocatorias de acceso, oposiciones, promoción interna, boletines, asociaciones profesionales de la Guardia Civil, etc.

El foro está creado con un ‘software’ llamado VBulletin que en los últimos años ha sufrido graves vulnerabilidades, alguna de las cuales no había sido remediada. Esto permitió a los ‘hackers’ colarse «hasta la cocina«, explican, y conseguir el control de las cuentas de los administradores. «Les ‘troleamos’ y pusimos pornografía en la foto de su perfil«, asegura ACABGang.

Quienes entraron y escribieron allí sus contraseñas en realidad se las estaban regalando a los ‘hackers’. «Cayeron como moscas»

Pero antes de «levantar la liebre» y que los administradores se diesen cuenta de su presencia, cerrándoles el acceso, decidieron probar algo más atrevido. Ahí comenzó la segunda fase. «Al tener las direcciones de correo de todos los usuarios del foro y las cuentas de los administradores, era muy fácil hacer ingeniería social. Entramos en la cuenta de un administrador y desde allí colgamos un ‘post’ en el foro», nos explican.

Hablamos con los ‘hackers’ del ataque masivo a Hazte Oír. ¿Quiénes son y cómo actúan?

El ‘post’ anunciaba que «el ‘webmail’ se había actualizado y que iniciaran la sesión de nuevo, yendo a un ‘link». El enlace conducía en realidad a una web falsa, una copia de la página de inicio del servicio de ‘webmail’ de guardiacivil.es. Quienes entraron y escribieron allí sus contraseñas en realidad se las estaban regalando a los ‘hackers’. «Cayeron como moscas, accedieron más de 40 personas«.

El ‘phishing’ es un viejo y efectivo truco de ingeniería social que consiste en engañar a alguien para que escriba sus contraseñas y datos confidenciales en una web o correo falsos. Lo curioso es que es la propia Guardia Civil quien constantemente nos recuerda a través de sus perfiles en redes sociales del peligro del ‘phishing’ y de cómo no caer en la trampa. El pasado viernes, mientras todo el mundo estaba distraído con el ataque mundial del ‘gusano-ransomware’ WannaCry, el grupo ACABGang aprovechó para entrar «en el ‘webmail’ de guardiacivil.es. Aún seguimos teniendo acceso a todos los correos«, aseguran.

Para ofrecer pruebas de que, efectivamente, han tenido (y tienen) acceso a las cuentas de ‘webmail’ de medio centenar de agentes, el grupo ha facilitado varios pantallazos. Por un lado, la imagen del correo de bienvenida que recibe un agente o empleado de la Guardia Civil al entrar por primera vez en el ‘webmail’, indicando que el servicio sirve para las cuentas corporativas y oficiales guardiacivil.es y guardiacivil.org.

En este otro pantallazo se puede ver la bandeja de entrada de una de esas cuentas con 312 mensajes (un total de 386 MB de contenido almacenado de los 400 MB disponibles):

«Son buzones personales»

Fuentes de la Guardia Civil consultadas por Teknautas no han confirmado ni desmentido haber sido objeto de un ataque informático. «Lo estamos investigando». Pero, además de los pantallazos, Google deja poco lugar a la duda. El buscador ya indica que el Foro del Guardia Civil ha podido ser ‘hackeado’ (ver imagen). Y al intentar entrar en el servicio de ‘webmail’ de la Guardia Civil, Google lo intenta evitar con una pantalla avisando que «los piratas informáticos pueden estar intentando robar tus datos». Si no haces caso y sigues adelante, el buscador avisa en la barra de direcciones de que te encuentras en una página no segura.

Ante la evidencia de los pantallazos facilitados por ACAGbang, la Guardia Civil asegura que se trata de «buzones personales» de ‘email’, no los que usan en su trabajo diario los guardias y demás personal del cuerpo. «Para los correos de trabajo usamos otro sistema de correo llamado GroupWise que no tiene versión web. El que ha podido ser comprometido es solo para asuntos personales. Son dos sistemas totalmente diferentes. De hecho, más del 60% de los agentes de la Guardia Civil no usan para nada esta versión web de su correo», explican fuentes del cuerpo de seguridad.

Si embargo, estas mismas fuentes reconocen la gravedad del supuesto ‘hackeo’ y admiten que es posible que algunas cuentas puedan contener material sensible. «Me recuerda al ‘hackeo’ del año pasado a la Policía Nacional y a los Mossos. Muchas veces la seguridad no depende de tus sistemas, sino de que los usuarios sean cuidadosos. Son siempre el eslabón más débil. En este caso, si algunas de esas cuentas contienen, por ejemplo, información enviada por ciudadanos relacionada con crímenes o terrorismo, estamos hablando de delitos muy serios», señalan fuentes del cuerpo de seguridad, señalando a posibles delitos de revelación de secretos o que afecten a la seguridad del Estado.

César Zárate, abogado penalista del despacho Écija, explica que la revelación de secretos, el acceso no consentido a sistemas o daños informáticos o contra las Fuerzas y Cuerpos de Seguridad del Estado, pueden acarrear penas de hasta cinco años de cárcel. Por ejemplo, según el artículo 197.1 del Código Penal, «el acceso al correo para descubrir información que vulnere la intimidad de alguien» puede estar penado con entre uno y cuatro años de prisión y multa de 12 a 24 meses. Si se difunde, cede o revela la información obtenida (art. 197.3 del CP), la pena oscilaría entre los dos y cinco años de prisión. Por otro lado, los daños informáticos a los Cuerpos de Seguridad del Estado (art. 264 del CP) pueden acarrear «penas de hasta cinco años si se considera que se ha cometido por una organización criminal, se ocasionen daños de especial gravedad o perjudique gravemente el funcionamiento de servicios públicos».

¿Por qué lo han hecho?

En un primer contacto, ACABGang aseguró a Teknautas estar en posesión de «una cantidad elevada de correos, pero por ahora no queremos publicar información privada de los agentes, aunque quién sabe en un futuro«. Más adelante, en la misma conversación, decían: «No hemos guardado ningún ‘mail’, lo aseguramos». Al preguntarles por su anterior amenaza de publicar algo en el futuro, respondían crípticamente: «Si intentan algo contra nosotros, responderíamos, nada más».

En ACABGang no han querido aclarar la naturaleza de los mensajes de correo que han visto o descargado, solo aseguran que «hay cosas bastante confidenciales que no nos incumben«. Precisamente ACABGang tiene una causa abierta con la Justicia, por el robo y difusión de información de la asociación HazteOir en abril. Les preguntamos si ‘hackearon’ el ‘webmail’ de la Guardia Civil para indagar qué sabían los agentes. Otra respuesta críptica: «Algo así».

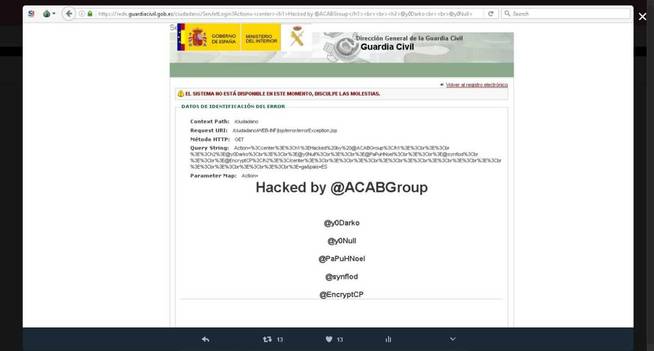

Si vieron algún correo sobre su caso, no lo dicen, pero tras entrar en el ‘webmail’ asaltaron un subdominio de la policía y, de forma muy sutil, se refieren a ello con estas palabras: «Sabemos que nos están investigando por HazteOir y ya les hemos respondido«. Cuando les preguntamos si piensan intentar algo parecido con el correo electrónico de la Policía Nacional, responden: «Aún no hemos hecho nada, igual más adelante, por ahora les dejamos ese ‘defacement» (ver imagen debajo).

ACABGang tiene supuestamente cinco miembros: @y0Darko, @y0Null, @PaPuHNoel, @synflod y @EncryptCP. Se dieron a conocer en España en abril, ‘hackeando’ a la organización HazteOir. Filtraron 100Gb de información robada de sus servidores y asaltaron algunas de sus cuentas en redes sociales.

ACABGang, ahora en una nueva cuenta de Twitter, después de que las fuerzas de seguridad les hayan cerrado una docena de cuentas alternativas así como la oficial, estarían en activo al menos desde noviembre de 2016, siendo su especialidad los ciberataques a la policía, según reflejan las acciones que destacan en su web. En menos de un año habrían asaltado a fuerzas policiales de Bolivia, Argentina y Ecuador, además de a los bomberos de este último país. Cuando les preguntamos si les da miedo atacar a un cuerpo de seguridad como la Guardia Civil española, aseguran: «No, no es la primera vez que lo hacemos».

Haga clic aquí para acceder a la versión completa de la noticia.